Прежде всего! Всегда старайтесь избегать доступа к своим учетным записям в Интернете с общественных компьютеров (киберкафе и т.д.). Все кейлоггеры, которые могут быть установлены на общественных компьютерах, представляют серьезную угрозу безопасности пользователей. Под кейлоггерами подразумеваются не только трояны, но и коммерческие кейлоггеры. В этой статье мы расскажем о том, как можно найти, избежать и запутать кейлоггеров с помощью шифрования нажатий клавиш на публичных компьютерах.

Содержание

Что такое кейлоггеры?

Кейлоггеры — это программные или аппаратные средства, которые перехватывают нажатия клавиш пользователя с клавиатуры. Это может быть полезно для определения источников ошибок в компьютерных системах и иногда используется для измерения производительности сотрудников при выполнении определенных канцелярских задач. Однако кейлоггеры широко доступны в Интернете и могут использоваться частными лицами для шпионажа за использованием компьютеров других людей, например, для кражи важных проектных данных с этих Лучшие ноутбуки для студентов инженерных специальностей, следовательно, для кражи личных данных пользователей.

Кейлоггеры — это программные или аппаратные средства, которые перехватывают нажатия клавиш пользователя с клавиатуры. Это может быть полезно для определения источников ошибок в компьютерных системах и иногда используется для измерения производительности сотрудников при выполнении определенных канцелярских задач. Однако кейлоггеры широко доступны в Интернете и могут использоваться частными лицами для шпионажа за использованием компьютеров других людей, например, для кражи важных проектных данных с этих Лучшие ноутбуки для студентов инженерных специальностей, следовательно, для кражи личных данных пользователей.

Цель этого поста о кейлоггерах

Наша цель — запутать кейлоггер, заставив его записать какую-нибудь тарабарщину вместо нашего правильного пароля. Конечно, это не совсем надежно. В Интернете нет ничего надежного. Мы должны только усложнить задачу хакеру. (Примечание: Это советы, которым я следую. Если у вас есть лучшие советы, сообщите всем, прокомментировав их здесь).

Типы кейлоггеров

Мы будем иметь дело с двумя видами кейлоггеров: программными и аппаратными.

- Аппаратные кейлоггерыобнаружить гораздо легче. В основном они крепятся между клавиатурой и процессором. В большинстве случаев достаточно ручного осмотра.

- С другой стороны, программные кейлоггеры гораздо сложнее, и поэтому с ними трудно справиться — большинство из них записывают нажатия клавиш, события мыши, активность буфера обмена, .и т.д. Поэтому лучшим вариантом является умная шифровка нажатий клавиш. Как избежать кейлоггеров путем шифрования нажатий клавиш на публичных компьютерах?

Допустим, нам нужно ввести пароль ‘jazz’.

- Нажмите на поле для ввода пароля, введите любой случайный ключ. Выделите мышью введенную случайную клавишу и введите j. Таким образом, мы ввели первую букву пароля.

- Нажмите на поле для ввода пароля, введите случайный ключ. Снова щелкните и введите случайный ключ. Выделите две последние буквы мышью и введите следующий правильный ключ пароля. В данном случае нам удалось ввести два нежелательных символа против одного на первом шаге.

Продолжайте аналогичным образом, чтобы закончить ввод пароля. Вы можете выбрать любое количество случайных символов между паролем.

Таким образом, кейлоггер запишет что-то вроде:

[click]b[click]j[click]g[click]m[click]a[click]v[click] z[click]t[click]c[click]z

Обратите внимание, что мы использовали нежелательные щелчки мыши, чтобы щелчок мыши был записан перед случайными буквами. Вы также можете поэкспериментировать с вводом пароля в обратном порядке, фактически в любом.

Этот метод можно использовать и для ввода имени пользователя, так как большинствоВ банках в качестве имени пользователя используются номера счетов. Если вы страдаете от фобии кейлоггеров, используйте эту технику при наборе URL-адреса.

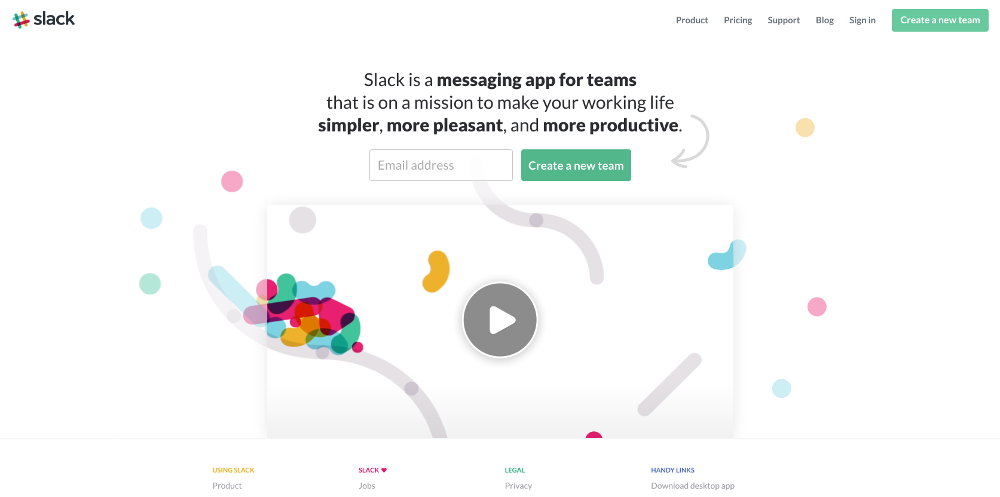

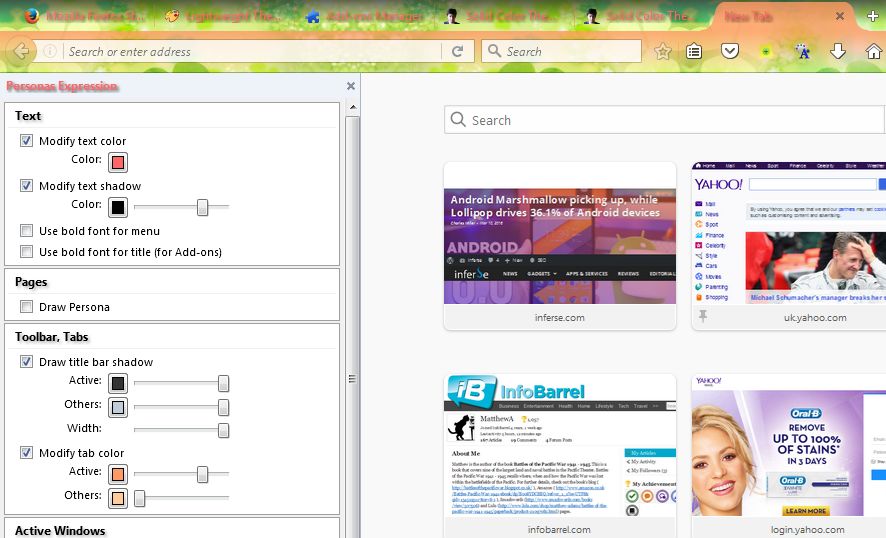

Еще один способ — использование строки поиска или адресной строки браузера для маскировки пароля. Например, щелкните на поле пароля и введите букву пароля. Теперь щелкните адресную строку браузера или строку поиска и введите несколько ненужных букв. Чередуйте поле пароля и адресную/поисковую строку, пока не закончите. Результат будет таким же, как и в первом случае.

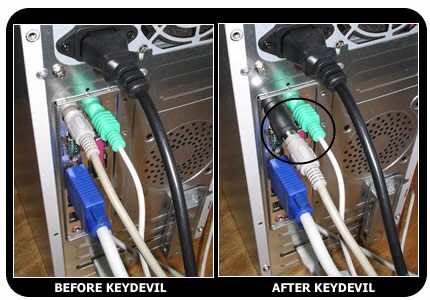

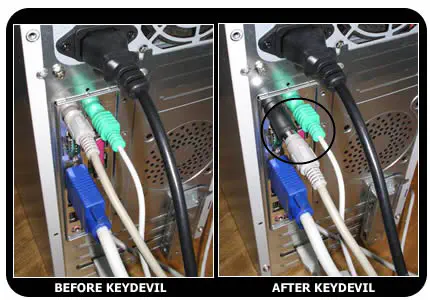

Как найти аппаратные кейлоггеры?

Аппаратные кейлоггеры легко найти. Это устройства, которые крепятся между клавиатурой и стыком процессора. Если у вас есть подозрения на их счет, проверьте заднюю сторону процессора или шкафа и обратите внимание, нет ли там чего-то подозрительного. Изображения дадут вам лучшее представление.

Чувствуете себя в безопасности? Ну, такие вещи могут не сработать против умных кейлоггеров. Да, тех, которые также делают снимок экрана при обнаружении нажатия клавиши или события мыши.

Для этого тоже есть решение, но оно громоздкое. Возьмите Live CD с любым из дистрибутивов Linux. Вставьте и используйте ( и надейтесь, что Linux обнаружит оборудование, и вы сможете начать серфинг; я читал, что Ubuntu Linux хорош). Даже если вы можете успешно получить доступ к Live CD, не забудьте воспользоваться вышеприведенными советами, чтобы обойти аппаратный кейлоггер.

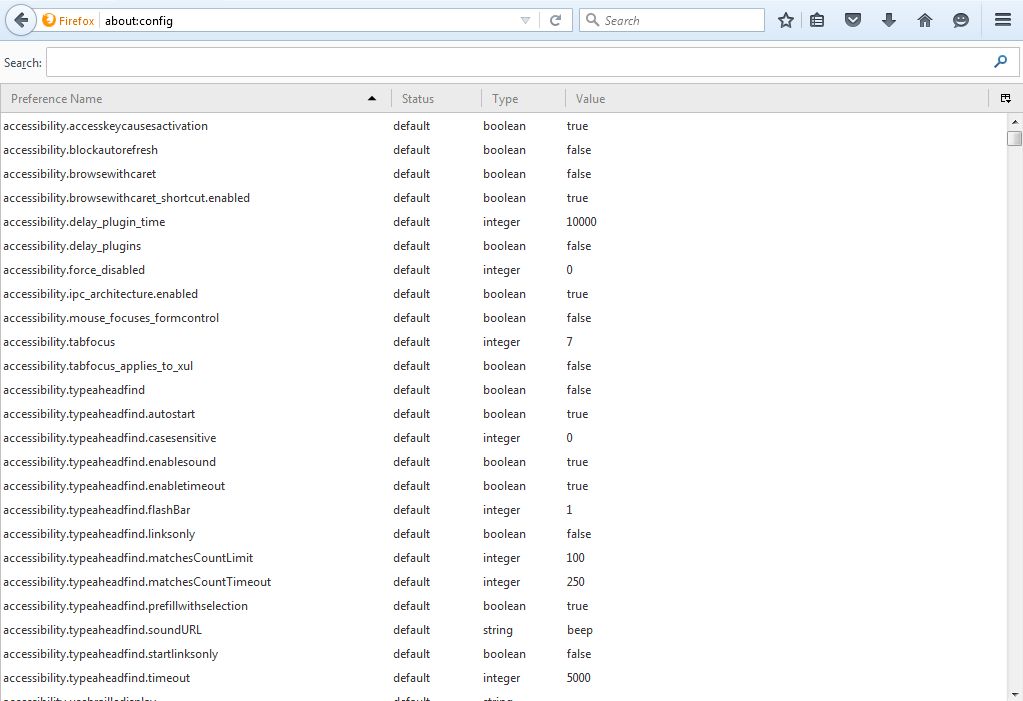

Как найти программные кейлоггеры?

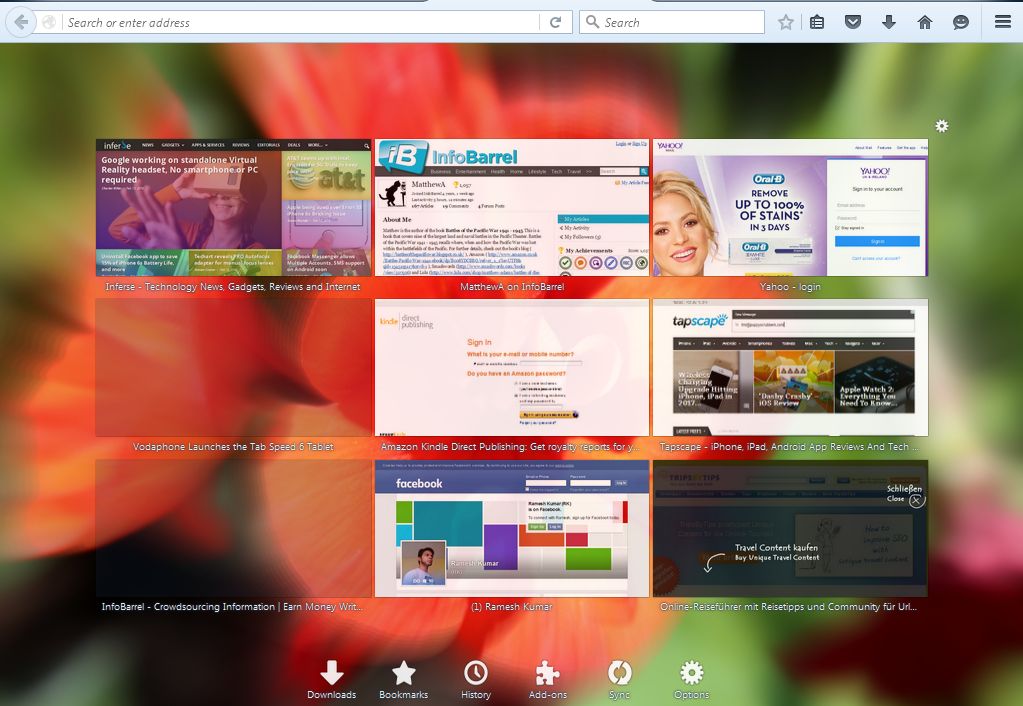

Откройте Диспетчер задач, щелкнув правой кнопкой мыши по кнопкедиспетчер задач и выберите его. Поищите любую подозрительную программу, которая работает в фоновом режиме. Если вы что-то найдете, я бы посоветовал вообще не пользоваться компьютером. Вы можете подумать о том, чтобы убить процесс, но они обычно возрождаются.

Если это срочно, лучше всего использовать виртуальные ключи, предлагаемые веб-сайтами. Избегайте всего, что находится на компьютере.

Опять же, как я уже говорил, всегда старайтесь избегать работы с конфиденциальными данными на компьютерах общего пользования. А какие меры предосторожности принимаете вы? Знаете ли вы более эффективные методы? Не стесняйтесь комментировать.